A estas alturas, la mayoría de nosotros nos hemos acostumbrado a ver códigos QR en todas partes, desde cafeterías y pubs hasta empresas y servicios públicos. Pero, ¿con qué frecuencia compruebas la URL a la que te dirige?

Ésta es sólo una de las debilidades de los códigos QR: la confianza implícita en que el código te llevará a donde quieras ir.

Nuevo Sophos investigación ha explorado cómo se desarrolla un ataque después de que uno de sus propios empleados fuera objeto de un ataque 'quishing' que utilizaba códigos QR maliciosos ocultos en correos electrónicos internos aparentemente legítimos.

Aplastar a Quishing no es fácil

En junio de 2024, varios empleados de Sophos recibieron un correo electrónico bastante mundano de cuentas de correo electrónico externas legítimas, con líneas de asunto escritas para que pareciera que el correo electrónico se envió desde una impresora/escáner de oficina con un documento PDF adjunto sobre beneficios para empleados.

El PDF era bastante sencillo y contenía el logotipo de Sophos en la parte superior, seguido de un código QR y un mensaje en la parte inferior que indicaba que el código QR contenía un enlace seguro a DocuSign que requería la firma digital del empleado y que el archivo caducaría en 24 horas.

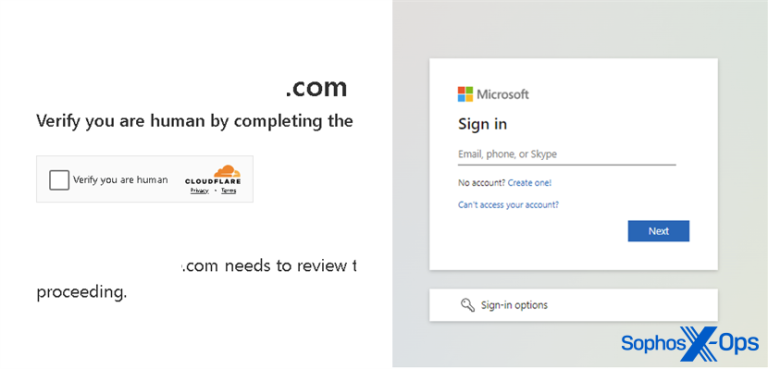

Cuando se escaneaba, el código QR dirigía al empleado a una microsoft Casilla de registro 365, donde el empleado debidamente firmó y completó un autenticación multifactor controlar. Casi en tiempo real, un atacante utilizó las credenciales y un token MFA robado para intentar acceder a una aplicación interna. Afortunadamente, la configuración de red interna de Sophos impidió el acceso y la cuenta quedó protegida.

Entonces, ¿cómo podría detectarse y detenerse un ataque como éste? Bueno, si prestas especial atención a cada detalle de un correo electrónico entrante, es posible que tengas una oportunidad. Por un lado, señala Sophos, el nombre del archivo contenido en el cuerpo del correo electrónico no coincidía con el del PDF adjunto. Además, la línea de asunto decía “Llegó la remesa”, algo que un archivo recibido de un escáner oficial legítimo no diría.

La línea de asunto también terminaba con “agregado del plan de jubilación =”. No se sabe si esto fue un error por parte del atacante o un uso inteligente del signo '=” para hacer que el encabezado parezca cortado.

La falsa sensación de urgencia propuesta por el cronograma de vencimiento de 24 horas también debería haber sido un indicio, así como la URL que se mostró cuando se escaneó el código QR. Sin embargo, como sabrá cualquiera que haya escaneado un código QR antes, a veces la URL completa no se muestra o desaparece antes de que pueda leerse por completo y verificarse en busca de pistas como letras aleatorias o un dominio homoglifo.

En cuanto al token MFA robado, el microsoft 365 La página de inicio de sesión era en realidad un cuadro de diálogo falso controlado por el atacante que no fue detectado debido a la falta de un software de filtrado de URL en el teléfono de la víctima.

Quishing, señala Sophos, se está convirtiendo rápidamente en una amenaza creciente para las organizaciones con corredores de phishing como servicio (PhaaS), como ONNX Store, que ofrecen cada vez más ataques basados en códigos QR en sus ofertas.

Como los códigos QR suelen ser archivos adjuntos basados en imágenes que se pueden colocar dentro de documentos PDF, pueden pasar fácilmente por los filtros de correo electrónico y los típicos protecciones de seguridad de terminales empleado por muchas empresas, ya que todo el procesamiento de URL se realiza en el dispositivo móvil de la víctima y es posible que no esté sujeto al mismo nivel de protección.

Andrew Brandt, investigador principal de amenazas de Sophos, dijo: “Si bien había cierto temor en torno al aumento de los códigos QR cuando se hicieron populares por primera vez durante la COVID, el riesgo para la mayoría de las personas era en realidad bastante pequeño. Sin embargo, ahora estamos viendo que los atacantes aprovechan estos códigos QR para ataques de phishing muy específicos, y son efectivos”.

“Los códigos QR son increíblemente flexibles y, con los kits de quishing, los atacantes pueden esencialmente crear una serie de correos electrónicos de quishing dirigidos en masa, personalizándolos para los empleados de diferentes empresas. Y, desafortunadamente, si los atacantes logran robar tanto las credenciales de inicio de sesión como los tokens de autenticación MFA de un empleado de la empresa, en muchos casos, han obtenido la capacidad de infiltrarse en activos altamente privilegiados”, dijo Brandt.

Para obtener recomendaciones sobre la mejor manera de proteger su organización contra el quishing y los signos clave de un correo electrónico de quishing, consulte las sugerencias de Sophos. aquí.