Lo que vemos y utilizamos en Internet en navegadores web como Edge, Chrome, Firefox, Opera y Safari es sólo una fracción de lo que realmente está disponible. La información y los datos se pueden publicar e intercambiar con el mayor anonimato posible en la llamada darknet, como PCWorld señaló por primera vez en 2013.

Pero lo que es importante para la libertad de información en países con una fuerte censura, naturalmente también atrae a muchos delincuentes. La red oscura y sus mercados no sólo ofrecen drogas, medicamentos, agentes dopantes, identidades en línea, datos de tarjetas de crédito y pasaportes falsos, sino también armas de todo tipo.

Dado que se han utilizado varias veces para delitos penales y disturbios y los medios de comunicación han informado sobre ellos, la red oscura se ha convertido cada vez más en el centro de atención del público.

¿Qué es la red oscura de todos modos?

Cuentas de PayPal pirateadas, dinero falsificado, drogas, armas y mucho más: la red oscura está repleta de ofertas ilegales. Por eso sus usuarios quieren pasar desapercibidos a toda costa.

IDG

El término “darknet” describe acertadamente su propósito. La red oscura se utiliza principalmente para comunicarse sin ser reconocido en Internet. Los servicios de anonimización evitan que se espíen sus propias actividades en Internet.

Por supuesto, esto sólo funciona si el internauta no introduce ningún dato personal durante la sesión; por ejemplo, si no inicia sesión en Facebook o en su bandeja de entrada de correo electrónico. La red de anonimización Colina es muy popular.

Lo que mucha gente no sabe: Tor no sólo es un manto de invisibilidad para navegar, sino que también alberga áreas de la red oscura. Estos son sitios web ocultos en servidores Tor a los que no se puede acceder a través de Internet “normal”.

Lectura adicional: Los mejores servicios VPN

Tor abre la puerta a la red oscura

Tor significa “El enrutador cebolla”. El curioso título se explica cuando te das cuenta de cómo funciona:

Para ocultar su origen, el software Tor instalado en el PC del usuario enruta cada paquete de datos a través de varios ordenadores (nodos) seleccionados al azar antes de transferirlo a Internet abierto a través de un nodo de salida.

Los datos están especialmente protegidos para que no puedan leerse en ninguna de las computadoras Tor involucradas. Esto implica múltiples instancias de cifrado utilizando el principio de la piel de cebolla: cada uno de los nodos involucrados en el transporte descifra una capa. Como resultado, el paquete que llega a un nodo parece diferente para los espías que el paquete que envía el nodo.

El cifrado hace posible otra función: ocultar sitios web y direcciones web. Los datos ocultos se almacenan en servidores web dentro de la red Tor. Las direcciones de los servidores están cifradas de tal manera que sólo los nodos de conexión especiales de la red Tor pueden decodificarlas.

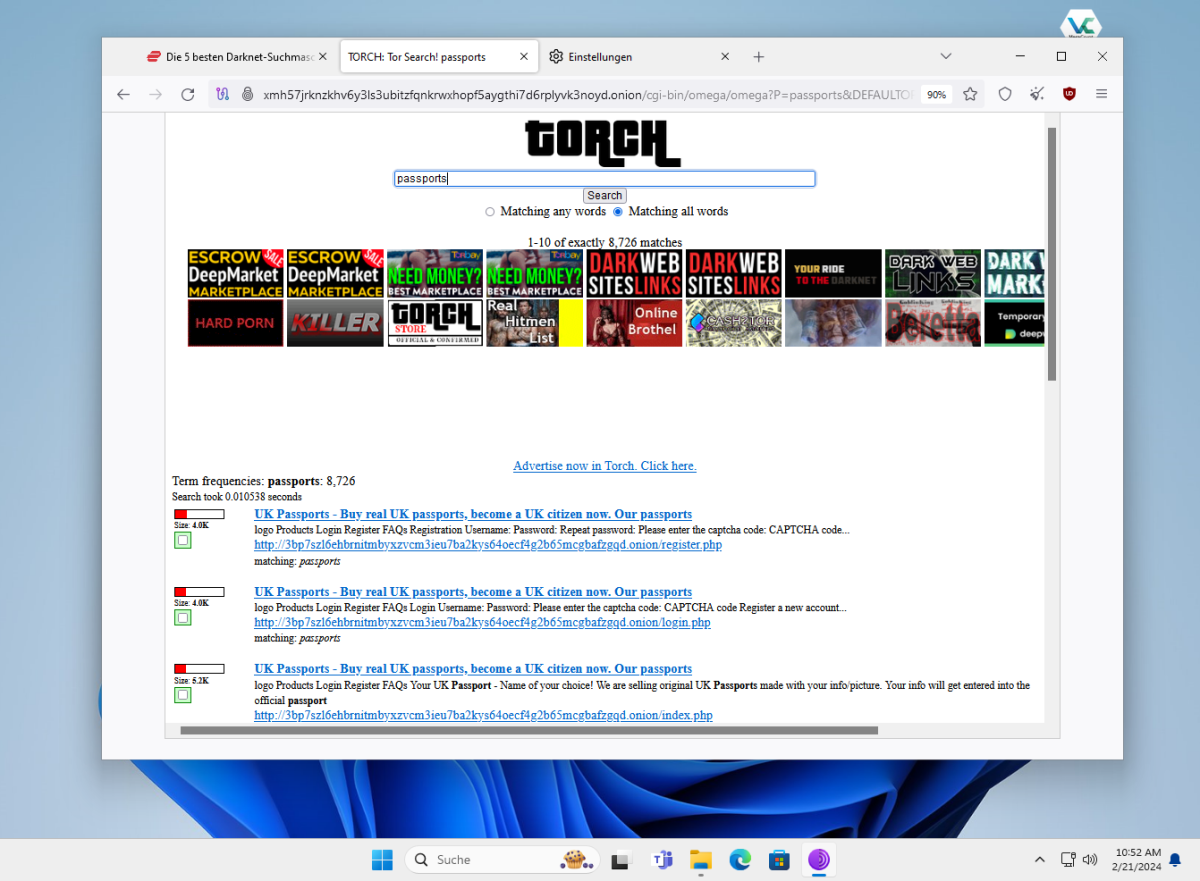

Las direcciones cifradas tienen la extensión de dominio ficticia *.onion y se publicitan a través de portales relevantes. Estos incluyen directorios administrados por la comunidad que cualquier persona puede editar, como Hidden Wiki, así como herramientas de búsqueda moderadas como Torch, Ahmia y Haystack.

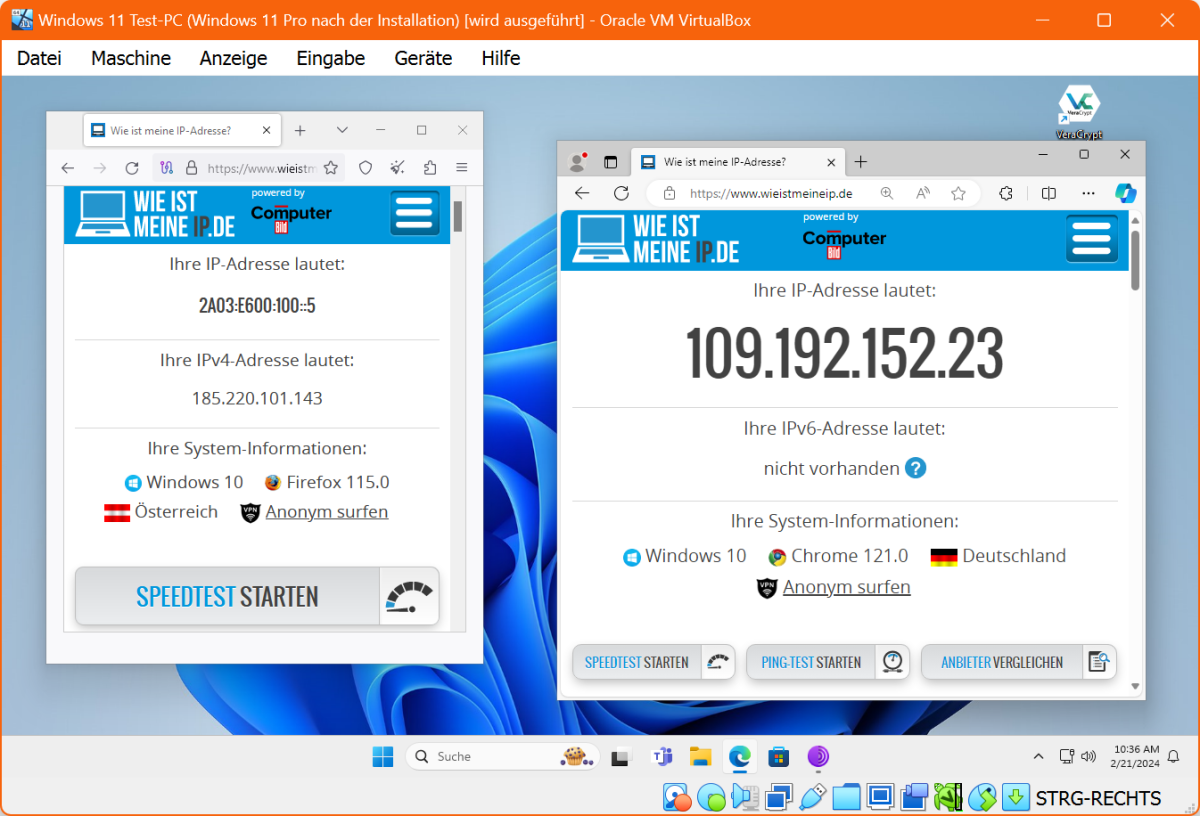

Así es como los usuarios de la darknet navegan de forma anónima: mientras el navegador Tor (ventana izquierda) muestra una dirección IP ficticia, Microsoft Edge muestra la real. En una máquina virtual, el navegador deja aún menos rastros.

IDG

Si alguien hace clic en un enlace cifrado que termina en .onion, la solicitud se envía a través de varios ordenadores, pero no se envía a un nodo de salida al final, sino a un nodo de conexión que conoce la dirección real del servidor web en cuestión.

El nodo solicita los datos de este servidor y los reenvía al usuario. Esto significa que no es posible averiguar dónde se encuentra realmente el servidor por medios convencionales. Debido a esta cascada, el uso de servicios para compartir archivos como Bittorrent a través de la red Tor tampoco tiene sentido.

Una mirada con el navegador Tor a un directorio de la red oscura, como el Hidden Wiki sin censura, revela que aparentemente todo vale en la red oscura.

Desde tarjetas de crédito robadas y cuentas de PayPal pirateadas hasta drogas duras y blandas, copias pirateadas de todo tipo y armas, no hay nada que no se ofrezca en la red oscura. Los pagos se suelen realizar con Bitcoins, ya que la moneda digital promete el máximo anonimato y los flujos de pago son imposibles de rastrear.

Tor en una máquina virtual

Los usuarios de la Darknet suelen utilizar el Navegador Tor para Windows para acceder a él. Este programa también se puede instalar en una máquina virtual. De esta manera, los internautas de la red oscura intentan evitar que sus acciones dejen rastros que puedan rastrearse hasta ellos.

No se puede simplemente realizar una búsqueda normal en Google en la red oscura. Necesita un motor de búsqueda en la red oscura como Torch, Ahmia y Haystack, o un directorio como Hidden Wiki.

IDG

El navegador Tor no es un programa ilegal. Por supuesto, la herramienta también se puede utilizar para navegar por Internet de forma anónima y sin fines delictivos. Para hacer esto, haga clic en “Conectar” en el cuadro de diálogo “Conectar a Tor”.

Es posible que transcurran algunos minutos hasta que se establezca la conexión. La configuración disponible después de hacer clic en “Configurar” solo influye si desea conectarse a través de un servidor proxy o usar Tor en un país que bloquea su uso, como Egipto o Turquía.

Lectura adicional: Cómo utilizar el navegador Tor para navegar por la web de forma anónima

Si el navegador Tor se está ejecutando, puedes comprobar inmediatamente si funciona según lo previsto. Para hacer esto, vaya al sitio web. whatismyipaddress.comPor ejemplo.

Si ahora abres whatismyipaddress.com en otro navegador, como Edge, verás que estás usando una dirección IP diferente en el navegador Tor.

Por cierto: el hecho de que los sitios web tarden más de lo habitual en cargarse con el navegador Tor se debe al anonimato. Esto se debe a que enruta los paquetes de datos para acceder a un sitio web a través de numerosos nodos para ocultar su origen.

Este artículo apareció originalmente en nuestra publicación hermana. PC-WELT y fue traducido y localizado del alemán.